最新资讯

-

《淘宝》大赢家2023年8月8日答案分享

2024-10-05

-

《抖音》非常杨幂梗意思分享

2024-10-05

-

微软 Teams 已支持空间音频

2024-10-04

-

无人区乱码卡一卡二卡三

2024-10-04

-

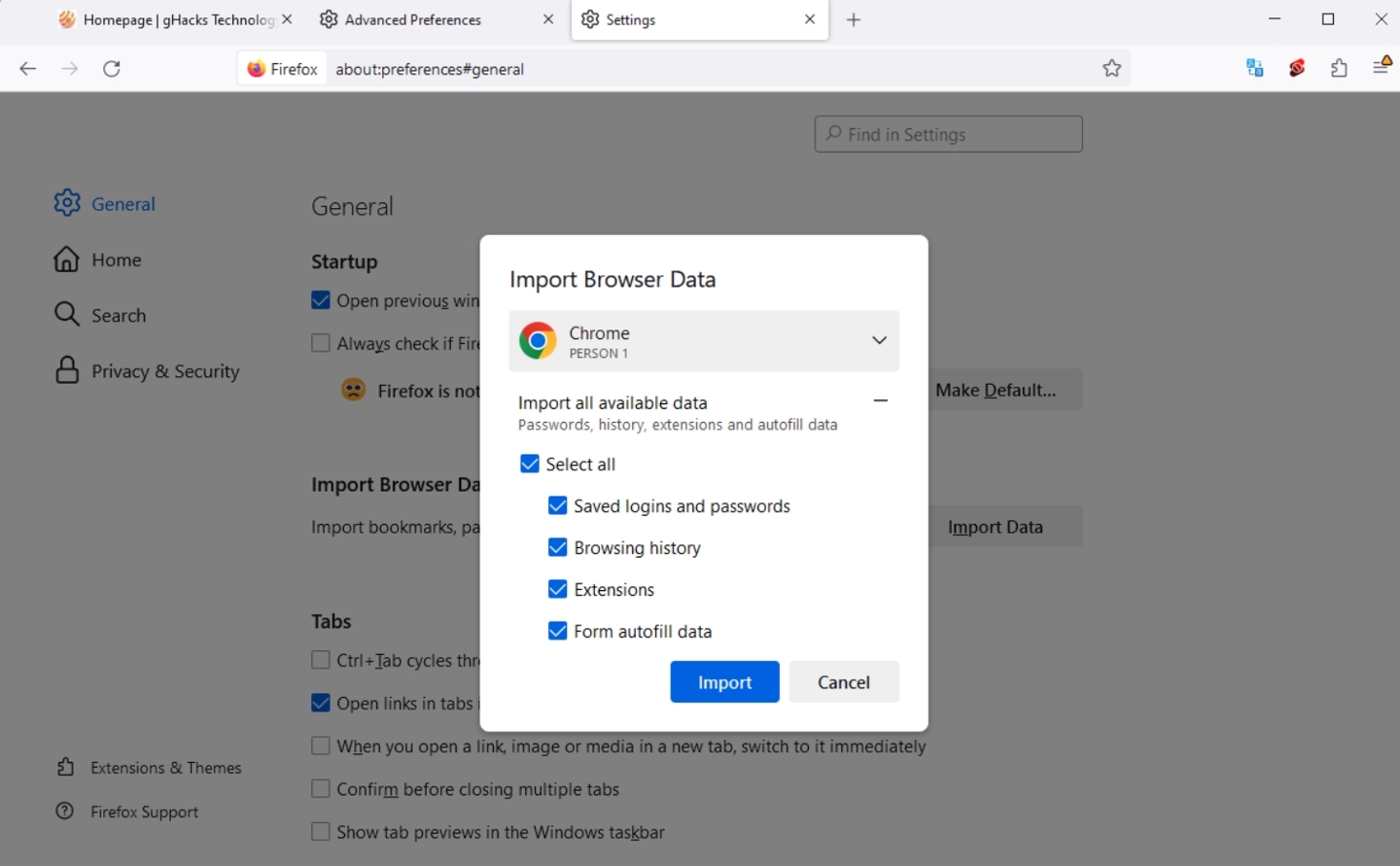

火狐浏览器将支持导入 Chrome 扩展,实为下载相应的 Firefox 版本

2024-10-04

-

高德发布安全出行大模型,100 多家网约车平台接入

2024-10-04

-

夸克网盘的文件怎么保存到百度网盘

2024-10-04

-

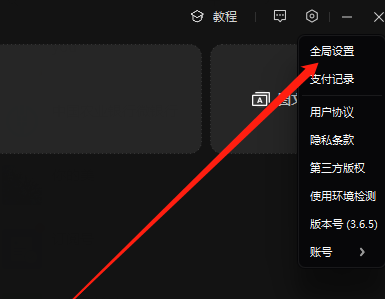

剪映怎么设置默认帧率

2024-10-04

-

拼多多商家入驻的方法

2024-10-04

-

Adobe 推 AI 生图下猛药:侵权包赔!企业版 Firefly 已上线

2024-10-04